VPN SSL Zyxel

& supervision Nebula

Configuration d'un tunnel VPN SSL sur un pare-feu Zyxel USG FLEX 50H pour offrir aux collaborateurs un accès distant sécurisé au réseau interne, et supervision centralisée des points d'accès Wi-Fi via la plateforme cloud Zyxel Nebula.

Zyxel Networks — l'éditeur du pare-feu

Constructeur taïwanais d'équipements réseau pour les TPE/PME et les grands comptes.

Fondée en 1989 à Taïwan, Zyxel Networks conçoit et commercialise des solutions réseau professionnelles : pare-feu nouvelle génération (gamme USG FLEX), switches managés, points d'accès Wi-Fi 6/6E et passerelles VPN. Présente dans plus de 150 pays, l'entreprise s'adresse principalement aux TPE, PME et ESN qui cherchent un compromis entre prix, performance et fonctionnalités avancées (IPS, antivirus, filtrage URL, sandboxing).

Zyxel USG FLEX 50H

Pare-feu UTM utilisé pour ce projet

SPI & DPI

débit firewall

SSL VPN simultanés

Gigabit Ethernet

gestion cloud

VPN intégrés

Zyxel Nebula — la supervision cloud

Plateforme cloud de gestion centralisée pour tout le matériel Zyxel — pare-feu, switches et points d'accès.

Nebula Control Center est la plateforme cloud développée par Zyxel pour centraliser l'administration de l'ensemble des équipements réseau d'une organisation. Depuis un navigateur, on peut superviser plusieurs sites, déployer des configurations, consulter les statistiques de trafic, gérer les SSID Wi-Fi et recevoir des alertes en temps réel — sans VPN ni accès direct au pare-feu. La version Base est gratuite ; les versions Plus et Pro Pack apportent les fonctionnalités avancées (analytics, SD-WAN, captive portal).

Contexte & objectifs

Permettre aux collaborateurs en télétravail d'accéder au réseau interne de l'entreprise de manière sécurisée, sans compromettre la confidentialité des données.

Le besoin

Plusieurs collaborateurs souhaitent travailler à distance et accéder aux ressources internes (partages de fichiers, outils métier, intranet) depuis chez eux ou en déplacement, en toute sécurité.

La solution

Mettre en place un VPN SSL sur le Zyxel USG FLEX 50H : tunnel chiffré TLS 1.3, authentification par compte utilisateur dédié et client compatible OpenVPN / SecuExtender.

Les contraintes

Limiter l'accès aux seuls utilisateurs autorisés via un groupe dédié, forcer le chiffrement TLS 1.3, isoler le trafic VPN dans un pool d'adresses IP dédié et journaliser les connexions.

Architecture du tunnel VPN

Du poste distant jusqu'aux ressources internes, en passant par le pare-feu Zyxel.

Poste distant — SecuExtender / OpenVPN

L'utilisateur lance le client VPN, saisit ses identifiants et établit une connexion TLS 1.3 vers l'IP publique de l'entreprise.

Zyxel USG FLEX 50H — interface ge1 (WAN)

Le serveur VPN écoute sur le port 10443/TCP de l'interface WAN.

Il vérifie les credentials, attribue une IP au client depuis le pool dédié,

puis applique Auto SNAT pour router le trafic.

LAN — ressources métier

Le client distant accède aux serveurs de fichiers, à l'AD, aux imprimantes et aux applications internes comme s'il était physiquement au bureau.

Paramètres techniques retenus

Configuration pas à pas

Toutes les étapes réalisées sur l'interface web du Zyxel USG FLEX 50H.

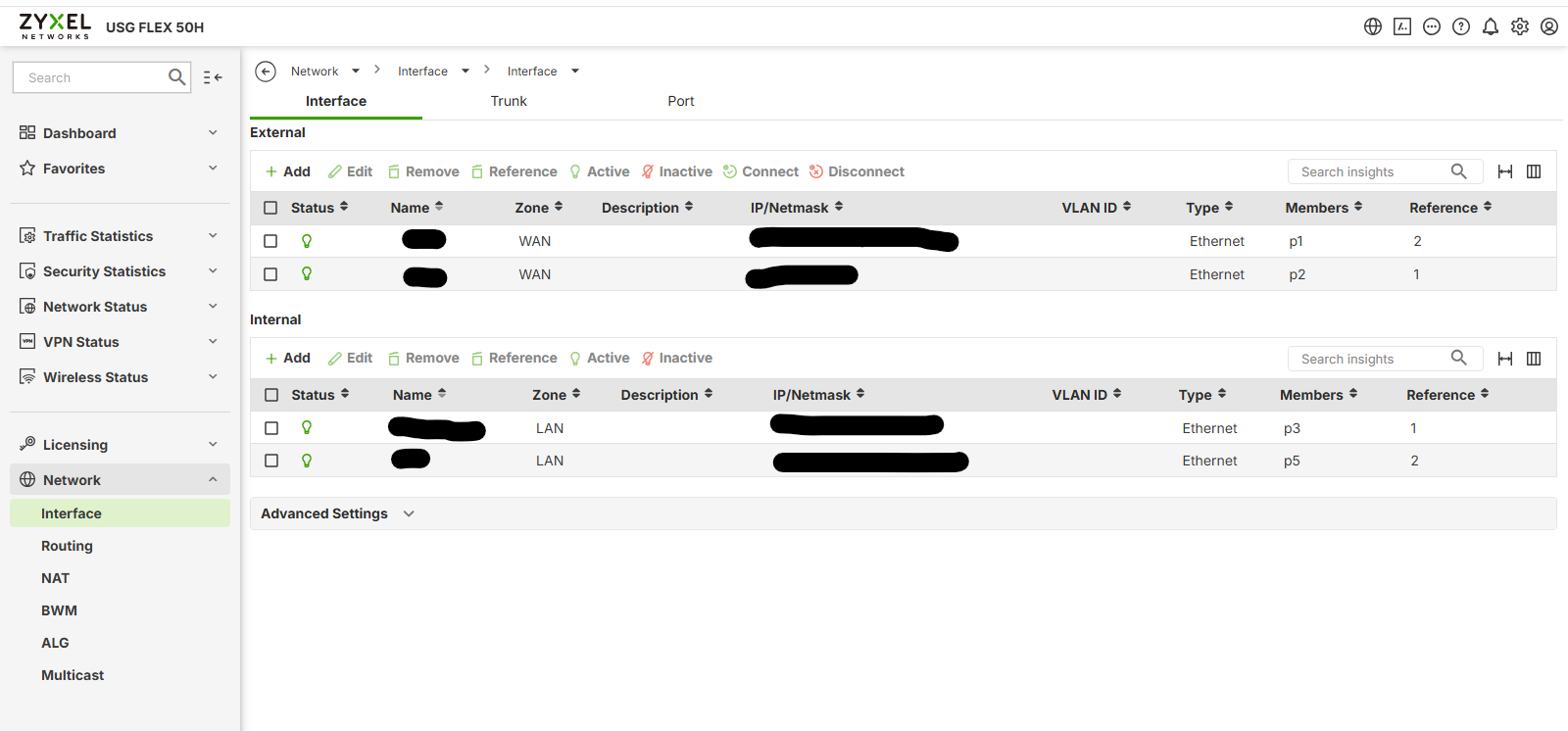

Vérification des interfaces réseau

Première étape : valider la configuration des interfaces.

Le pare-feu dispose de 2 interfaces WAN (p1 et p2) en zone WAN

et de 2 interfaces LAN (p3 et p5) en zone LAN.

Le VPN SSL sera publié sur l'interface ge1 (WAN).

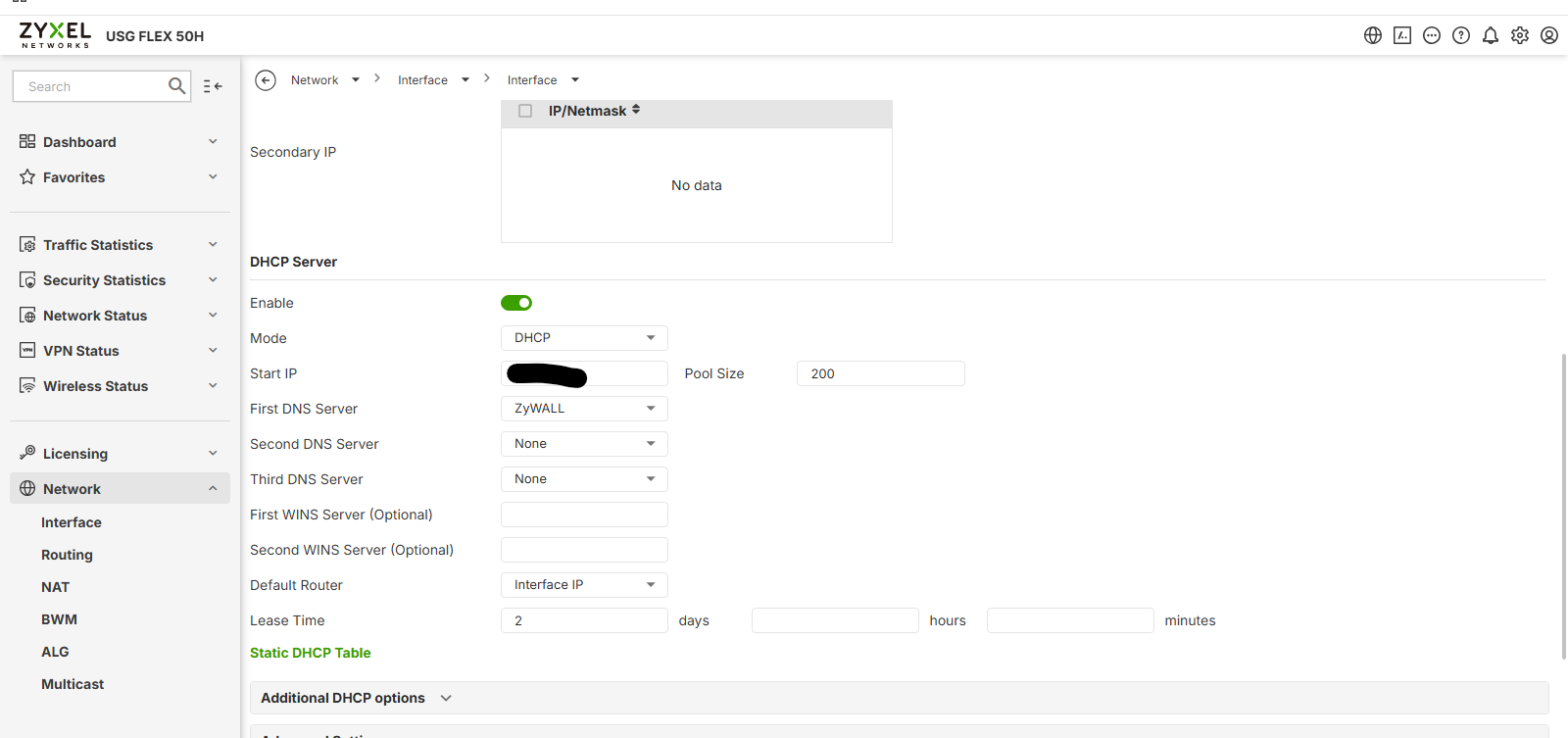

Configuration du serveur DHCP

Activation du serveur DHCP sur l'interface LAN avec un pool de 200 adresses, un bail de 2 jours et le ZyWALL comme premier serveur DNS pour les postes internes.

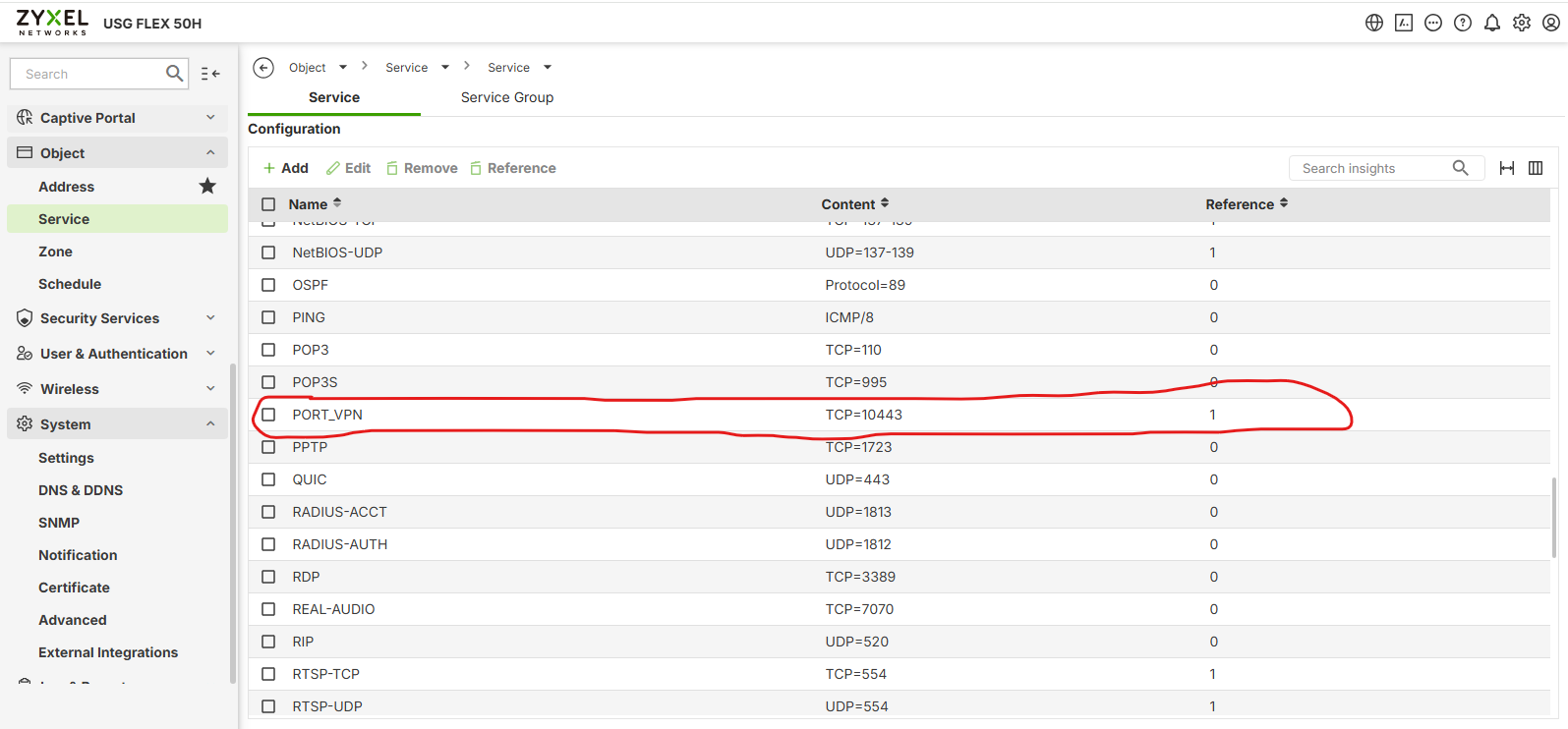

Création de l'objet de service PORT_VPN

Pour rester aligné sur les bonnes pratiques Zyxel, je crée un

objet Service nommé PORT_VPN sur le port

TCP 10443. Cet objet sera ensuite référencé dans les règles

de pare-feu et le profil VPN — un seul endroit à modifier en cas de changement de port.

Menu : Object > Service > Service > Add — Type

TCP, Port de début/fin 10443.

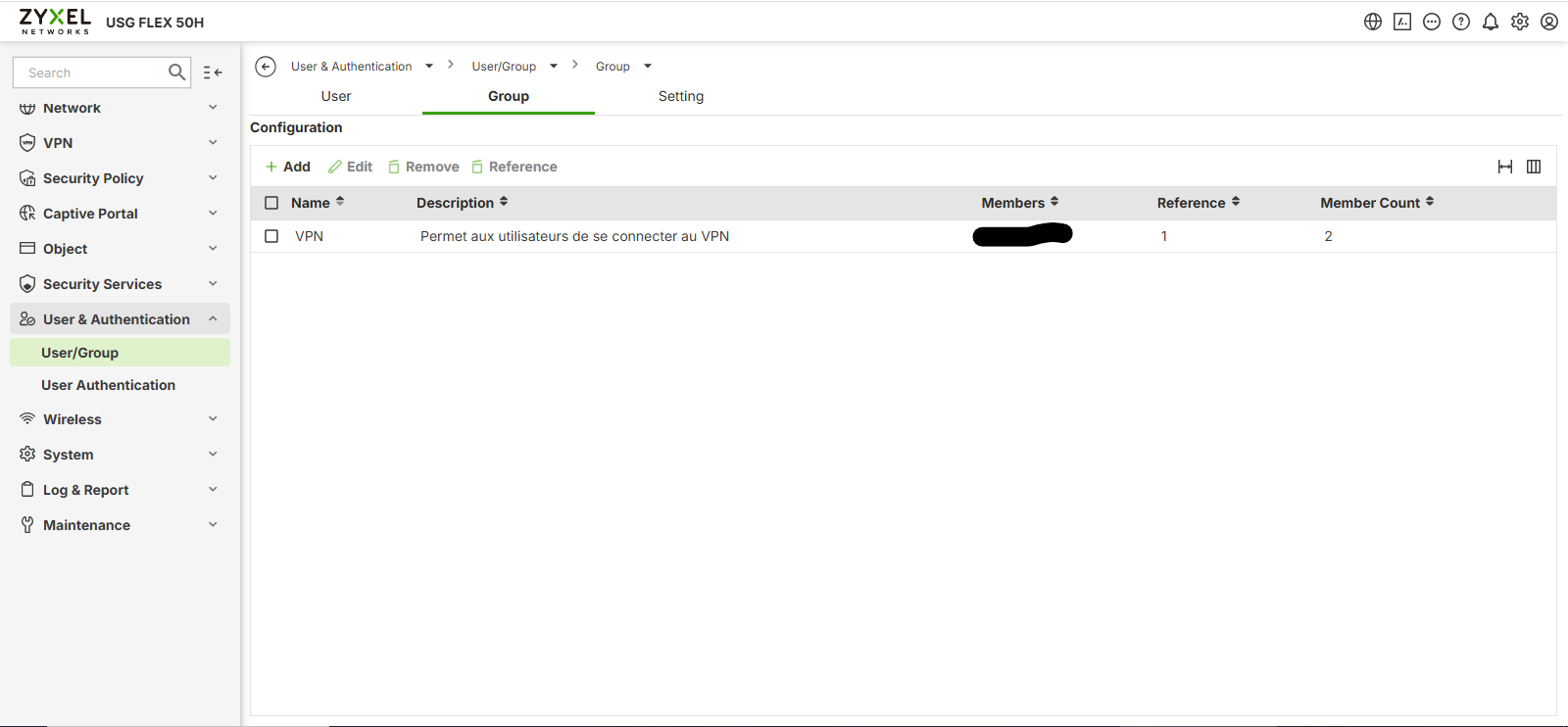

Création des utilisateurs et du groupe VPN

Création des comptes utilisateurs locaux pour les collaborateurs autorisés,

puis ajout d'un groupe nommé VPN qui regroupe

ces utilisateurs. Seuls les membres de ce groupe pourront initier une connexion VPN —

c'est le principe du moindre privilège.

Menu : User & Authentication > User/Group > Group > Add.

Description : « Permet aux utilisateurs de se connecter au VPN ».

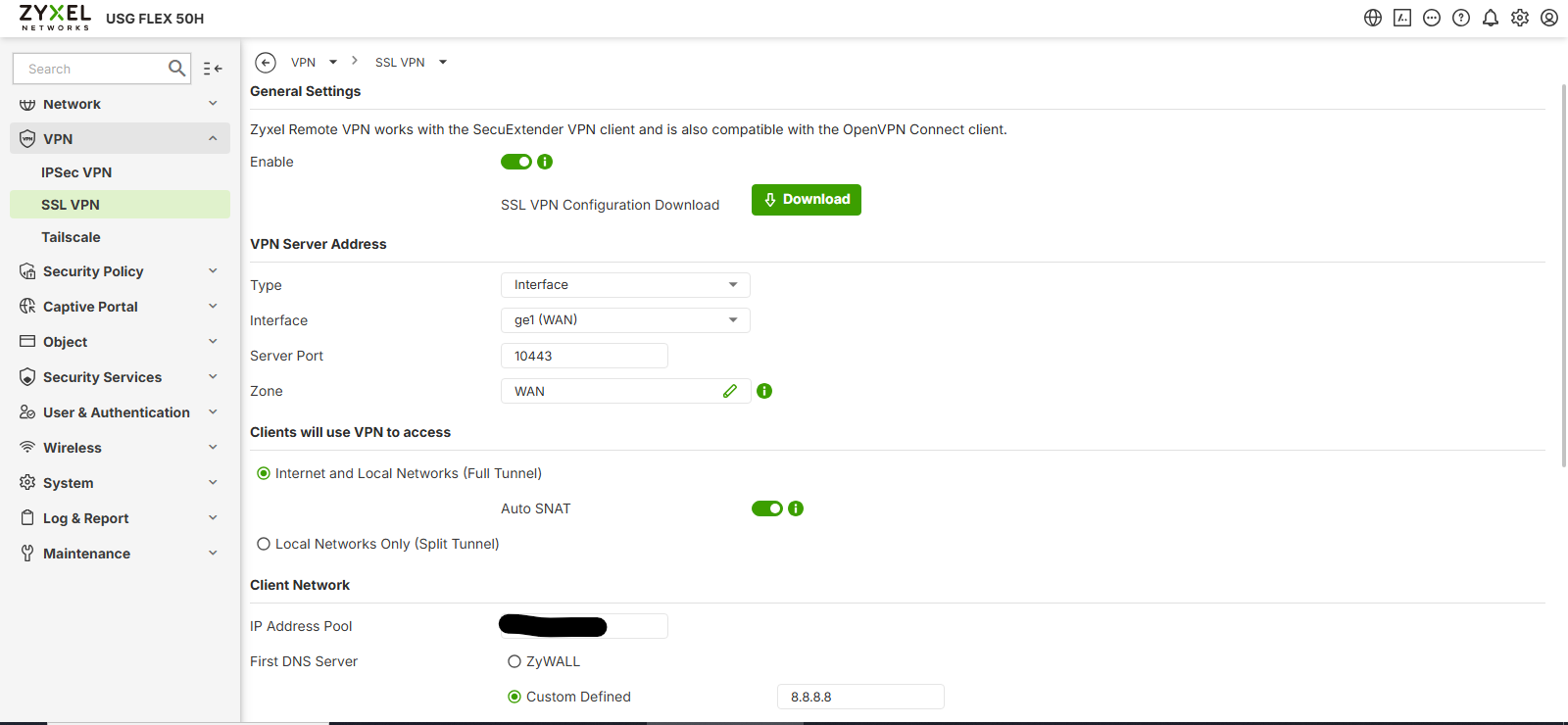

Activation du serveur SSL VPN

Dans VPN > SSL VPN, j'active le service et configure les

General Settings :

- Type : Interface

- Interface : ge1 (WAN)

- Server Port : 10443

- Zone : WAN

Pour la portée du tunnel, j'ai retenu Internet and Local Networks (Full Tunnel) avec Auto SNAT activé : tout le trafic du client (y compris la navigation web) passe par le pare-feu, ce qui simplifie le filtrage et la traçabilité.

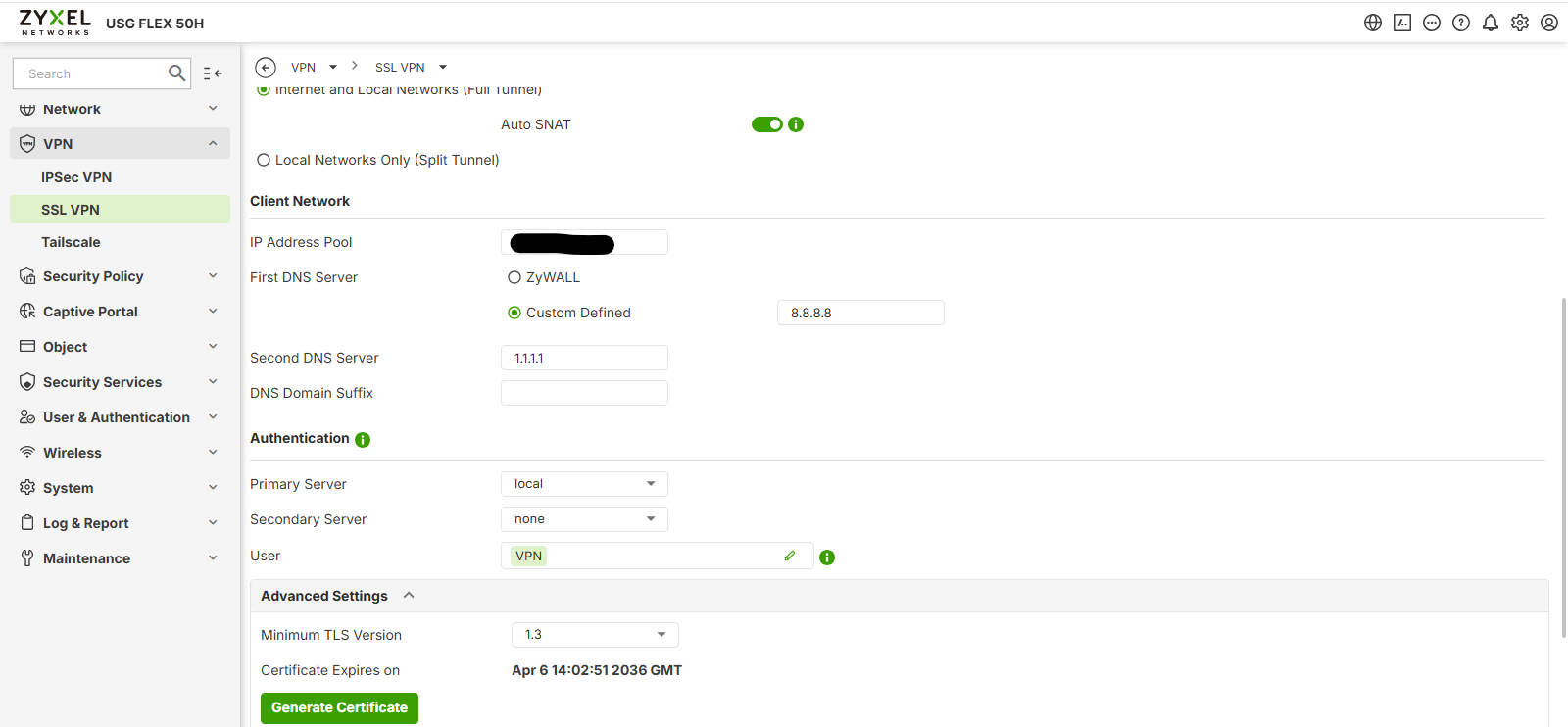

Réseau client & authentification

Configuration du pool d'adresses IP attribué aux clients VPN (sous-réseau dédié, séparé du LAN), puis des serveurs DNS poussés au client : 8.8.8.8 en primaire et 1.1.1.1 en secondaire.

L'authentification est locale et restreinte au groupe VPN

créé précédemment — aucune authentification externe (RADIUS / AD) n'a été retenue

pour ce premier déploiement.

Durcissement TLS & certificat

Dans les Advanced Settings, je force la version minimale TLS à 1.3 pour exclure les versions vulnérables (TLS 1.0/1.1/1.2 avec ciphers faibles). Le certificat auto-signé du Zyxel est régénéré pour expirer en 2036, garantissant une longue validité du tunnel.

TLS 1.3 + ciphers AEAD modernes uniquement = trafic VPN conforme aux recommandations ANSSI.

Téléchargement du fichier de configuration

Une fois le serveur opérationnel, Zyxel propose un bouton

« SSL VPN Configuration Download » qui génère un fichier

.ovpn prêt à l'emploi pour le client OpenVPN Connect

ou SecuExtender. Ce fichier est ensuite distribué

aux utilisateurs du groupe VPN avec leurs identifiants.

Le fichier .ovpn contient l'IP publique, le port, le certificat du

serveur et les paramètres TLS — il ne contient jamais les credentials.

Supervision Wi-Fi via Nebula

En parallèle du déploiement VPN, j'ai centralisé la gestion des points d'accès Wi-Fi dans Nebula Control Center.

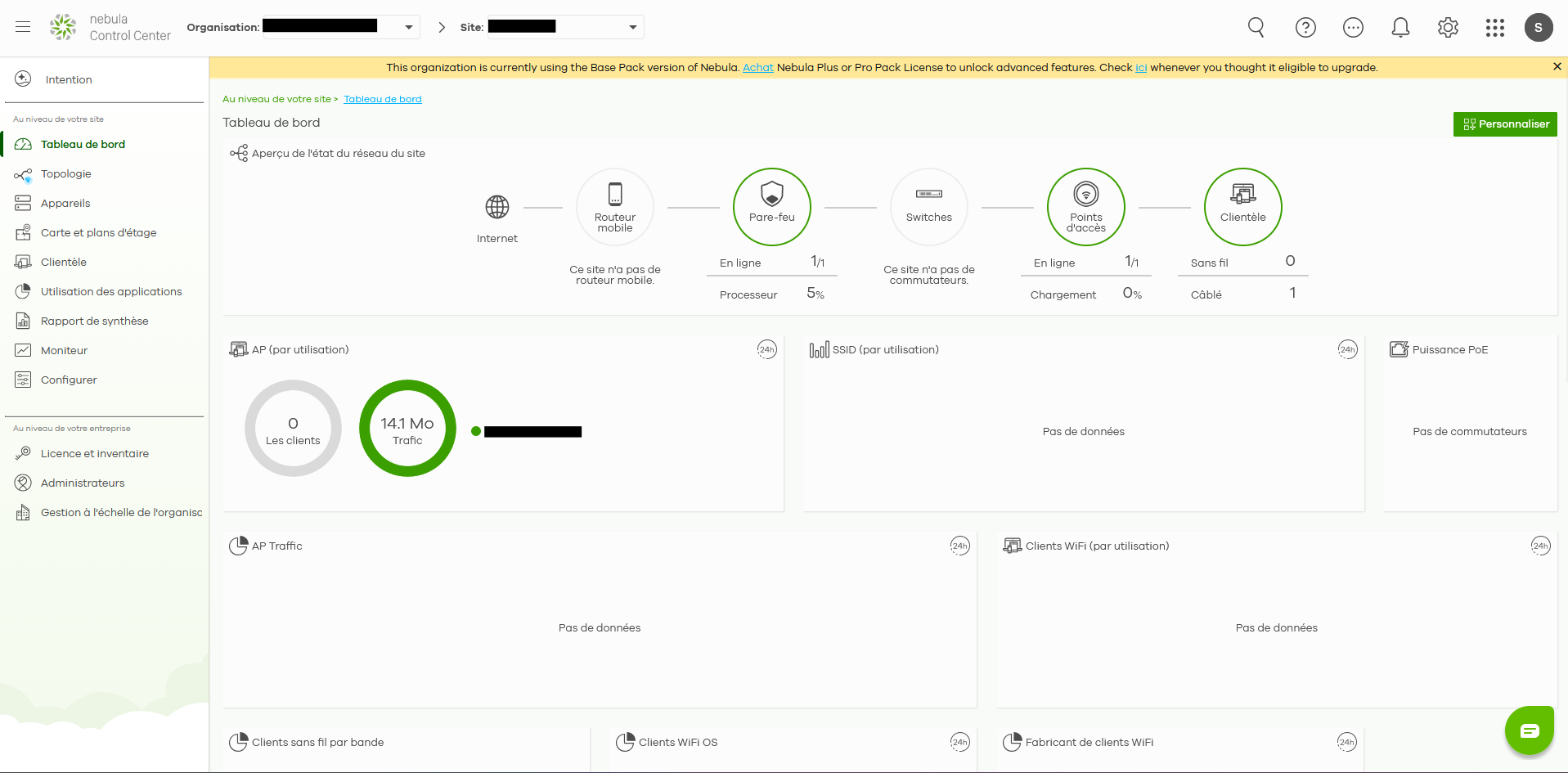

Tableau de bord

Vue temps réel du site : pare-feu, points d'accès et clients connectés, état CPU, trafic Wi-Fi par AP, top des clients par usage.

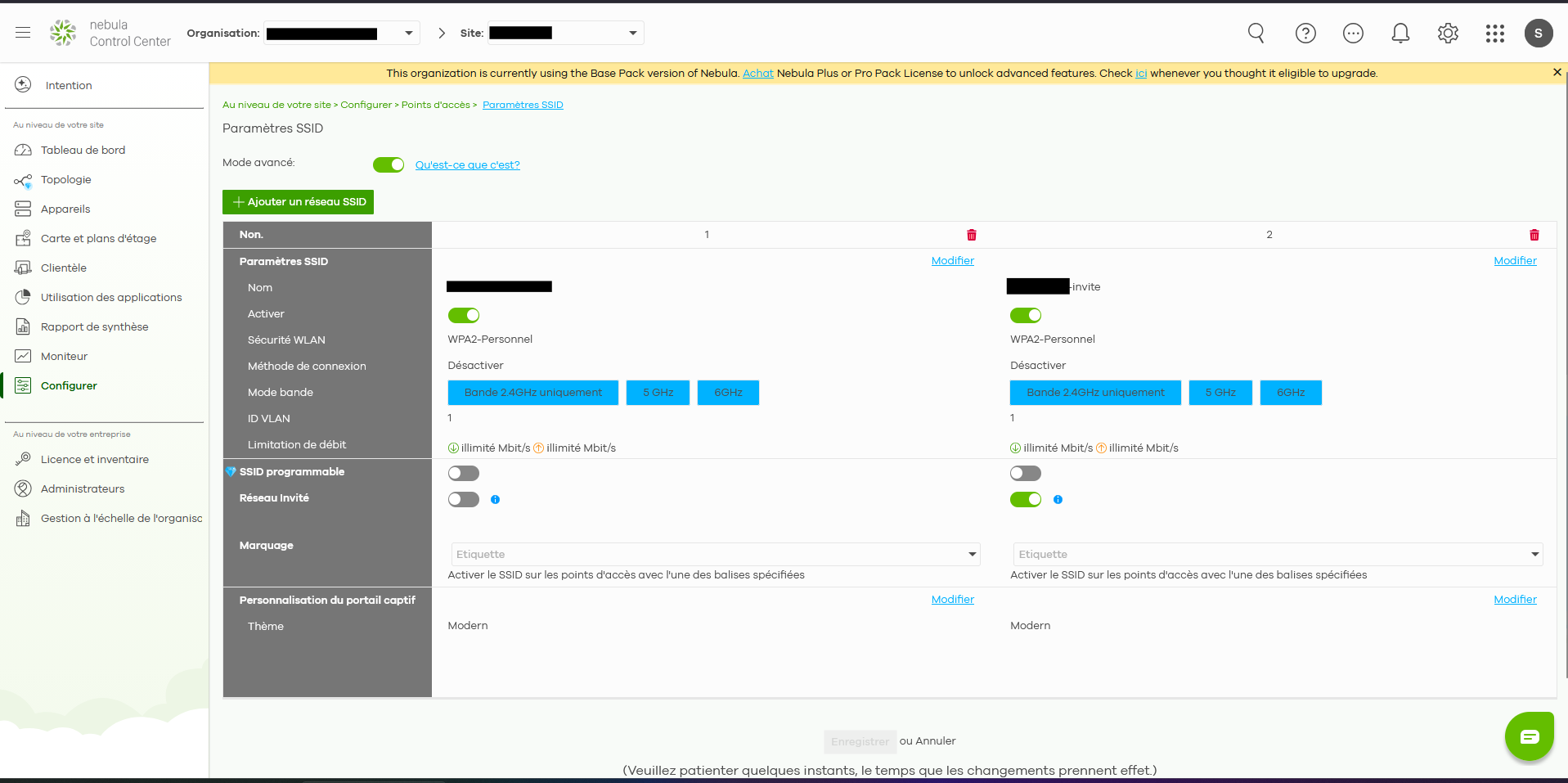

Deux SSID configurés

Un SSID interne (WPA2-Personnel, accès complet au LAN) et un SSID invité isolé du réseau interne avec captive portal et limitation de débit possible.

Alertes & rapports

Notifications automatiques en cas de panne d'un AP, rapports périodiques d'utilisation et statistiques par bande (2,4 GHz / 5 GHz) directement par e-mail.

Ce que j'ai appris

Un projet concret qui m'a permis de monter en compétence sur les équipements pro Zyxel et de me confronter aux problématiques réelles d'un déploiement VPN en entreprise.

Pare-feu UTM & segmentation

Compréhension du fonctionnement d'un pare-feu professionnel : zones (WAN/LAN), interfaces, règles de pare-feu, NAT, objets Service et Adresse, rôles utilisateurs.

VPN SSL & TLS 1.3

Différence entre IPSec et SSL VPN, choix des suites cryptographiques,

génération et durée de vie d'un certificat, distribution sécurisée du

fichier .ovpn aux utilisateurs.

Gestion des comptes & groupes

Mise en pratique du moindre privilège : restriction de l'accès VPN à un groupe dédié plutôt qu'à tous les utilisateurs du pare-feu.

Cloud management — Nebula

Gestion centralisée d'équipements multi-sites depuis un navigateur : organisations, sites, configurations héritées, déploiement à chaud.

Wi-Fi pro — SSID & isolation

Bonnes pratiques : séparation SSID interne / invité, isolation client, choix des bandes (2,4 / 5 / 6 GHz) et limitation de débit.

Documentation & transmission

Production d'un guide utilisateur clair pour expliquer aux collaborateurs

comment installer le client, importer le profil .ovpn et se connecter.